Parceiros de negócios pediram a Certificação PCI? Não sabe o...

Proteção para seus dados

PCI DSS - Level 1

Auditoria e consultoria PCI DSS por QSA homologada pelo PCI SSC, com avaliação completa do ambiente e emissão oficial de ROC e AOC.

Testes de Segurança (Pentest)

Testes de intrusão para identificar falhas exploráveis, validar controles de segurança e apoiar auditorias e correções técnicas.

GRC

Governança, risco e compliance com foco em CIS Control, ISO 27001, ISO 27701 e LGPD, apoiando auditorias, políticas e gestão de riscos corporativos.

Etapas para estar em conformidade com o PCI DSS

Mantenha as melhores práticas de segurança e tenha mais segurança em suas transações online.

- Requisitos

- Validação

- Segurança

- Certificado

Requisitos:

Através de uma avaliação do PCI-DSS, será feito um levantamento do ambiente de sua empresa onde deve atingir os requisitos do Compliance PCI-DSS conforme o enquadramento de sua empresa.

Plano de Ação:

Após ter o alinhado suas políticas e processos internos atuais será gerado um plano de ação, informando se a empresa está ou não dentro da conformidade e qual ação necessária para o compliance.

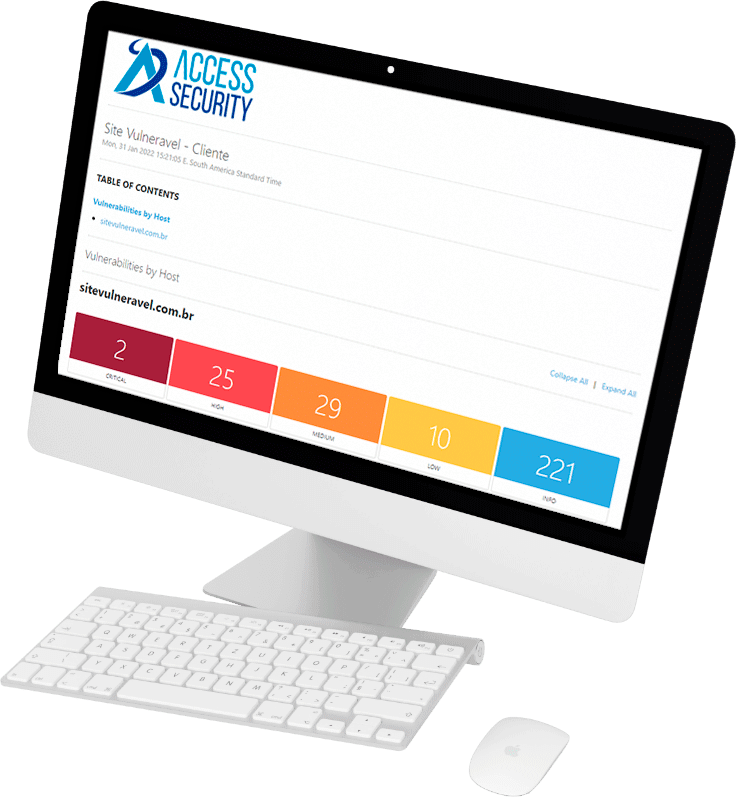

Teste de Segurança:

São efetuados testes de vulnerabilidades ilimitados no período de um ano no ambiente do cliente para a avaliação de possíveis falhas de segurança e assim correções dentro do tempo hábil.

AOC:

Após estar em conformidade com todos os requisitos exigidos pelo PCI-DSS será emitido sua AOC (Attestation Of Compliance), seu certificado para apresentar aos seus clientes ou parceiros de negócios.

Auditoria e Conformidade PCI DSS

- Auditoria e consultoria PCI DSS para atendimento e manutenção da conformidade com os requisitos do padrão.

- Análise de GAPs e definição de plano de ação conforme os requisitos do PCI DSS.

- Gestão de vulnerabilidades técnicas e não técnicas em ambientes críticos.

- Testes de intrusão internos e externos alinhados à metodologia PCI DSS.

- Desenvolvimento e revisão de políticas de segurança da informação.

- Acompanhamento contínuo da conformidade PCI DSS e suporte a auditorias.

- Avaliação e emissão de ROC e AOC por QSA homologada pelo PCI SSC.

Testes de Segurança e Pentest em Ambientes Críticos

Os testes de segurança e pentest permitem identificar vulnerabilidades exploráveis antes que sejam utilizadas por atacantes. Atuamos com testes de intrusão internos e externos, análise de vulnerabilidades e validação de controles de segurança em ambientes críticos, apoiando correções técnicas e processos de auditoria.

Especialistas em Segurança da Informação e Compliance

PCI DSS ISO27001 Testes de Segurança CIS Controls

Atuamos com foco em segurança da informação, compliance e gestão de riscos, apoiando empresas na proteção de seus ativos críticos, atendimento a requisitos regulatórios e redução de riscos cibernéticos. Nossa equipe é formada por profissionais certificados, com experiência prática em auditorias, testes de segurança e ambientes regulados.

Profissionais qualificados

- QSA | Qualified Security Assessor

- PCIP | PCI Professional

- ISO/IEC 27001 Lead Auditor

- CEH | Certified Ethical Hacker

- CompTIA Pentest+

- CompTIA Security+

- CISA - Certified Information Systems Auditor

- CISM - Certified Information Security Manager

- Perito Forense Digital

Não importa o nicho ou o tamanho de seu negócio

Implemente e mantenha as melhores práticas de segurança. Conte conosco para deixar seu ambiente seguro e protegido. Soluções Utilizadas:

Visite nosso Blog

Teste de Vulnerabilidade – O que é?

Teste de Vulnerabilidade – O que é? O QUE É...

Bacen resolução CMN Nº4.658 substituída por 4.893/21

Bacen resolução CMN Nº4.658 substituída por 4.893/21 O Bacen CMN...